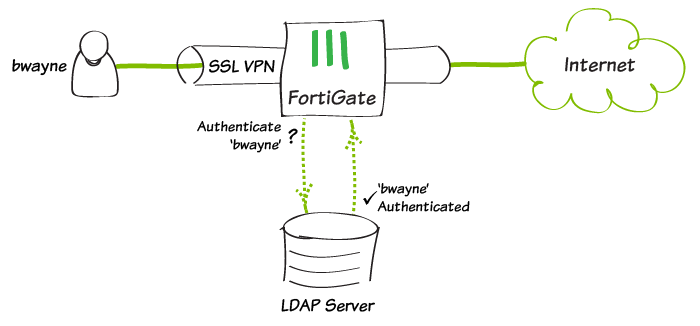

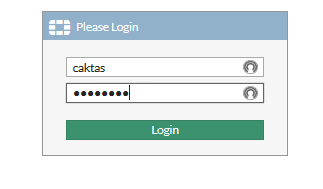

Herkese Merhaba, Yazımızın amacı kişileri Client üzerinden VPN vermek ve tüm network e erişimesi yerine bir Web Portal üzerinden sadece erişebileceği ögeleri görmesini yada yetkilerine bağlı işlemler yapmasını sağlamak için kullanmayı hedefliyoruz. Öncelikle bir kullanıcı ve kullanıcı grubu oluşturmamız gerekiyor. ...

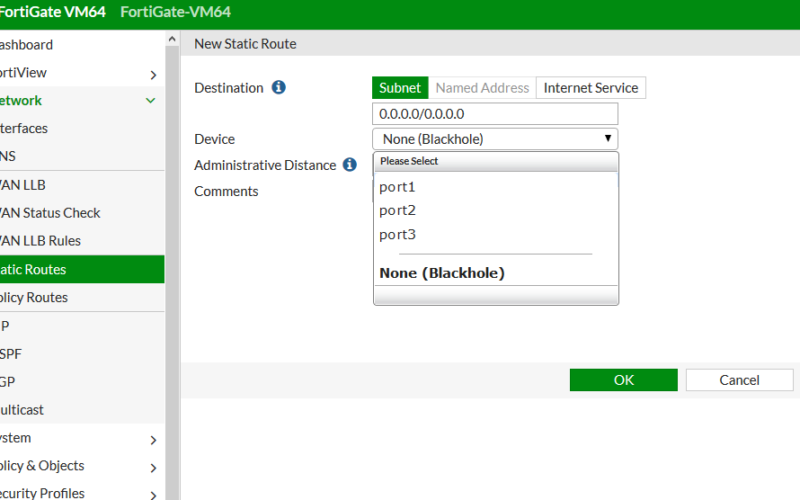

Herkese Merhaba, Bugünkü konumuz Black Hole ( Kara Delik) routing nedir, nerelerde kullanırız ve nasıl kullanırız gibi başlıklar altında anlatacağım. Black Hole Routing isminden de anlayacağınız gibi ( kara delik ) bir routing metodudur. Bu metodun temeli gelen saldırıları bir ...

Herkese Merhaba, Gündemimize bomba gibi oturan televizyonlar da sosyal medyalarda her yerde görmeye başladığımız WannaCry virüsü ile ilgili birkaç not da ben eklemek istedim. Merak etmeyin çok detaya girmeyeceğim muhtemelen bu kadar yankı telaşdan dolayı siz benden daha bilgilisinizdir. Öncelikle ...

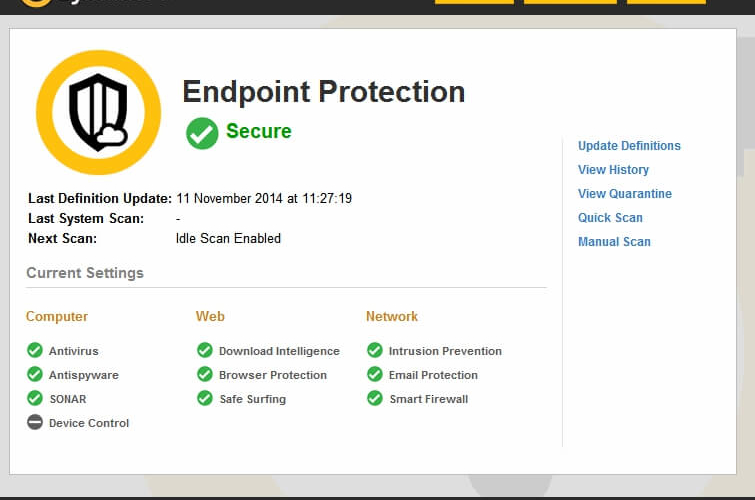

Herkese Merhaba, bugün SEP 14 (Symantec Endpoint Protection) Cloud uygulamasında Pending License Activation hatasının çözümünü anlatacağım. Öncelikle şunu belirteyim Cloud sürümünde client e yüklediğimizde bu hatayı alıyorsanız 4 saat e kadar düzelme ihtimali var yani hemen işlem yapmak zorunda değilsiniz. ...

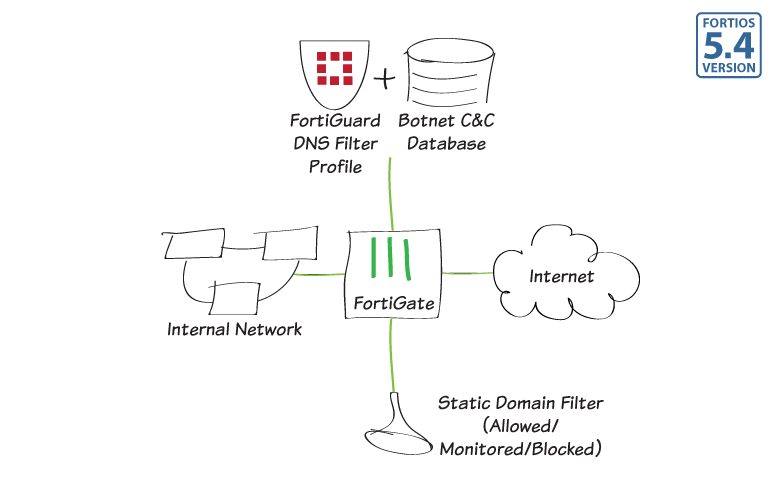

Herkese Merhaba, Bugün size Fortios 5.4.0 ile birlikte gelen yeni bir özellikten bahsedeceğim. DNS Filter ismi ile ayrı bir Feature olarak gelen bu özellik aslında Fortiguard Servisleri tarafından belirlenmiş BOTNET sitelerin ayrı bir DATABASE şeklini alarak oluşmuştur. Daha önceki Fortios ...

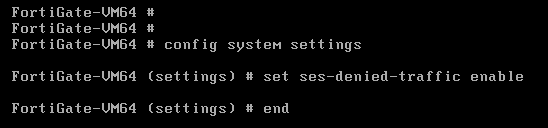

Herkese merhaba, Yoğun bir internet trafiğiniz varsa firewall unuz CPU sunun şişmesine neden oluyor ise bu makale tam sizlik. Şimdi olayımız şu kullanıcı yasak bir siteye session oluşturmaya çalıştığı zaman ilk paket firewall a gider, firewall kurallarına imza tabanına vs ...

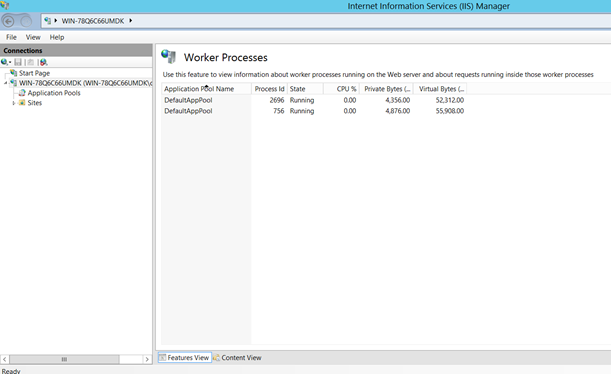

Herkese Merhaba, Bugün sizlere IIS 6.5 ve sonraki versiyonlarda tam olarak güvenlik açığı diyemeyeceğimiz ama aynı zamanda saldırıların yoğun olduğu ülkemizde bundan bir şey olmaz da diyemeyeceğimiz bir konuyu anlatacağım. Şimdi gelelim konumuza; bir saldırganın ilk bilmek ...

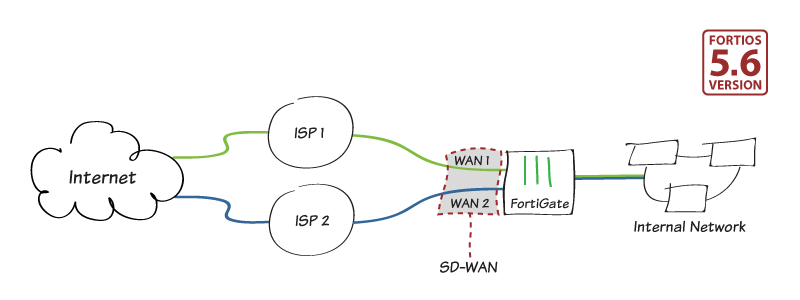

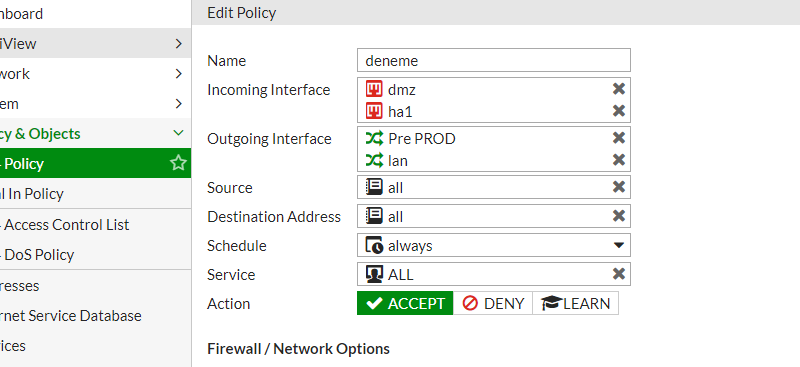

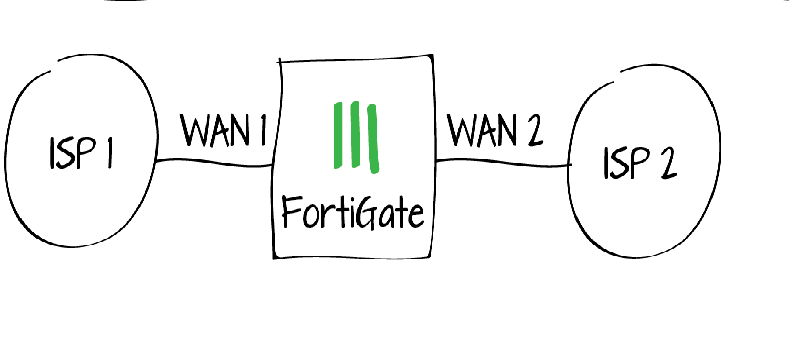

Herkese Merhaba, Bugünkü makalemizde Fortigate 5.2.8 Versiyonun da Wan Link Load Balancing nedir nasıl yapılır onu anlatacağım. Wan Link Load Balancing birden fazla olan internet hattınızı Load Balance tek bir çıkış varmış gibi kullanmanızı sağlar. Örnek olarak benim A isimli ...

Herkese Merhaba, Bugün VMware in vCloud ürününde sunucu oluşturmayı anlatacağım. İlk önce VCloud nedir nerelerde kullanılır ondan bahsedelim. vCloud aslında vCloud Director sizin mevcutta olan vCenter yapınızı bir Private Cloud hizmetine dönüştürmek için kullanılan bir araçtır. Şöyle ki vCloud Director ...

Herkese Merhaba, IT dünyası olarak hepimizin çoğu alanda derdi Entegre çözümler. Çok güzel bir yazılım alırsınız server a entegre olmaz yada server a entegre olur fakat sanala olmaz vs gibi bir sürü derdimiz olmuştur. Güvenlik konusunda da hal böyleyken bende ...

Son yorumlar