Herkese Merhaba,

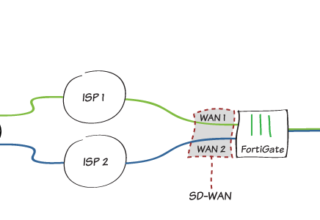

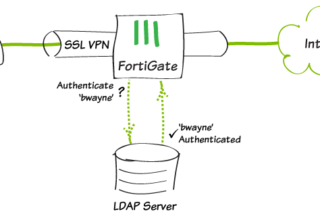

Yazımızın amacı kişileri Client üzerinden VPN vermek ve tüm network e erişimesi yerine bir Web Portal üzerinden sadece erişebileceği ögeleri görmesini yada yetkilerine bağlı işlemler yapmasını sağlamak için kullanmayı hedefliyoruz.

Öncelikle bir kullanıcı ve kullanıcı grubu oluşturmamız gerekiyor. Daha önceki makalelerde de bu kısımları anlattığım için hızlıca geçiyorum.

Caktas adında bir kullanıcı oluşturdum ve SSLVPNUsers diye açtığım gruba ekledim. Ve bu kısımı bitiriyorum.

Ardından Menüden VPN > SSL-VPN Settings e geliyorum. Basit bir VPN oluşturuyorum.

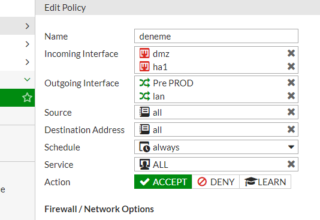

No SSL-VPN policies exist. Click here to create a new SSL-VPN policy using these settings uyarısına tıklayıp alttaki gibi policy ekliyoruz.

Portal Adresimiz de burda belirmiş oluyor : https://ipadresiniz:port şeklinde.

Burada oluşturduğumuz policy ile sadece Local Network deki kaynaklara erişmesini sağlıyorum. Eğer Local kaynaklara erişmeden internete çıkması için ayarlamalar yapacağız onun içinde ayrı bir kural oluşturuyorum.

Şimdi gelelim Portalimizi oluşturmaya. VPN > SSL-VPN Portals tabına tıklıyoruz ve Portal çeşitlerimizi görüyoruz.

Bu modlar isimlerinden de anlaşılacağı gibi sadece web portal yada sadece tunnel gibi işlemler için oluşturulmuş templatelerdir. O yüzden ben full Access i editliyorum ve alttaki gibi ayarlarımı yapıyorum.

Burada ayarları kısaca özetlemek gerekirse;

Tunnel modu açık bırakıyorum kişi bur portal üzerinden ofis teki ip im ile dışarı çıkabilişin.

Routing adres te ise tunnel moda bağlı olarak dışarıda erişmesini istediğim ip leri yazıyorum.

Bizim işimiz Web Mode olduğu için hızlıca oraya geçiyoruz.

Portal Message : girdiğiniz Portalin header ın da yazan başlığı belirliyoruz.

Theme : tahmin edebileceğiniz gibi portal rengini seçiyoruz.

Show Session İnformation : Bağlı olan kişinin kullanıcı adını ve ne kadar süredir bağlı olduğunu gösterir.

Show Connection Launcher : Bu özellik benim favorim olmakla beraber sadece adminlere açılması gereken bir özelliktir. İlerleyen bölümde Ekran görüntüleri ile daha net anlatacağım.

User Bookmarks : Portale bağlanan kullanıcının kendi oluşturduğu öğelerdir. Buda ekran görüntüleriyle daha iyi anlatılacaktır.

Predefined Bookmarks : Bu özellik makalaye başlarkan bahsettiğim kullanıcıların sadece belirli ögelere ulaşabilmesi için tanımlama yaptığımız özelliktir. Ben daha önce LOGO sunucuna RDP eklemiştim. Bir tanede şimdi ekleyelim.

Örneğin kullanıcı www.caneraktas.com sitesine benim networküm üzerinden gitsin gibi bir bookmark ekliyorum. Create New seçeneğine tıklayıp alttaki gibi dolduruyoruz.

Burada yapabileceğimiz diğer seçeneklerde şuanlar:

Evet şimdi portalimize giriş yapıyoruz ve özelliklerimize birde ordan bakıyoruz.

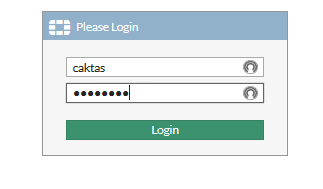

Alttaki gibi bir giriş ekranı geliyor.

Oluşturduğumuz kullanıcı adı ve şifreyle giriş yapıyoruz.

Böyle bir portal geliyor karşımıza.

1 numaralı kutuda portale verdiğimiz isim ve Forticlient indirme linkleri yer alıyor.

2 numaralı kısım Az önce test eklediğimiz Predefined Bookmarks kısmı oluyor. Ve testinide yapalım.

LOGO ya tıkladım ve yeni sekme de RDP penceresini açtı. Uzatmadan diğer kısımlara geçiyorum.

3 numaralı kısım bizim tanımladığım Predefined Bookmarks ın serbest olup kullanıcının kendi isteğine göre tanımladığı özellik yani User Bookmarks 5 numaradaki butonu kullanarak ekliyoruz. Burdan da örnek verelim.

5 numaradaki New bookmark seçeneğine tıklıyoruz. Alttaki gibi bir SSH bağlantısı ekliyorum.

Save diyip ana ekranı dönüyoruz.

Ve your bookmarks ın altına kaydedilmiş oluyor. Ama bunu ve quick connection ı açmak dediğim gibi bizim amacımızın dışına çıkıyor.

Son olarak 4 numaralı kısım az önceki işlemin aynısı fakat your bookmarks a eklemeyip tek seferlik aynı bağlantıları açtığımız ekran.

Onunda örneğini yapalım.

Ping i seçip host a 8.8.8.8 i veriyorum ve Launch diyorum.

Ve böyle bir hata alıyorum. Çünkü ben İp yi Routing kısmına eklemedim o yüzden ulaşmama izin vermiyor J

Routing de erişim verdiğim ip lerden birini yazıp launch diyorum.

Ve success i alıyoruz.

Evet arkadaşlar bu şekilde istediğiniz gibi özelliştirebilirsiniz.

İşinize yaraması dileğiyle.

Leave a Reply